从 Deepfake 视频会议、语音钓鱼,到虚假面部识别登录,身份欺诈正在悄然改变数字世界的信任机制。我们曾以为“看到就是相信”,如今却不得不承认。在 AI 生成技术爆发的时代,“我是谁”,正成为网络空间中最脆弱的问题。根据最新的身份验证市场报告,Deepfake 视频与面部替换攻击在过去一年增长超过 200% 。全球凭证滥用与身份冒用攻击事件同比增长近 50% 。从个人社交媒体到企业高管邮箱,从远程面试到线上登录,任何一次“身份确认”,都可能成为 AI 欺诈的入口。当身份可以被伪造、声音可以被复制、面孔可以被替换,数字身份的安全边界正在崩塌。企业不再面临“是否会被攻击”的问题,而是“攻击何时到来、能否及时识别”的挑战。

01.从“偷密码”到“伪造本人”

过去,身份欺诈的本质是“偷”。攻击者通过钓鱼网站、撞库脚本或社交工程手段,窃取用户名和密码,再利用这些凭证非法登录系统。那是一个凭借技术漏洞取胜的时代,防御手段相对明确:强化密码复杂度、多因素认证、访问日志审计足以构筑防线。但如今,身份欺诈的形态正在发生质变。攻击者不再满足于“偷取凭证”,而是直接“伪造身份”。AI的生成能力,让“假身份”从技术幻想变成现实武器。

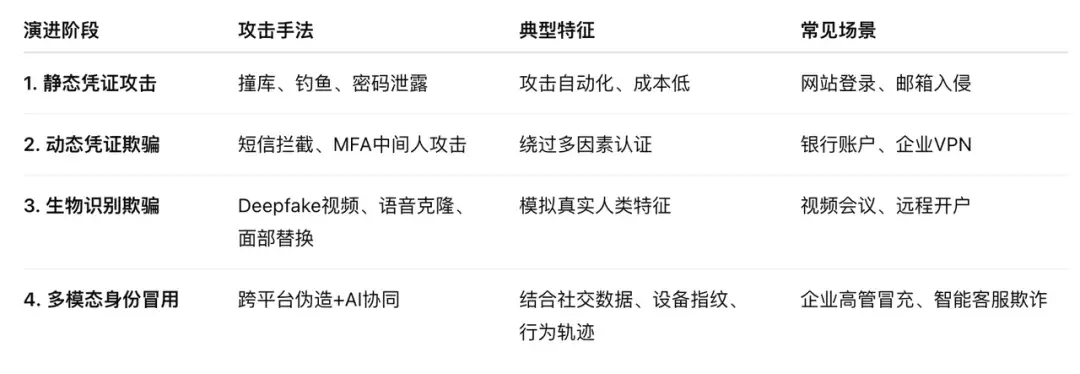

我们可以把身份欺诈的演进大致划分为四个阶段:

在第三、第四阶段,身份欺诈不再仅依赖技术漏洞,而是精准模仿人类。AI 可以生成逼真的人脸、伪造语音语调、重组社交媒体数据,甚至连打字节奏、登录习惯都能“训练”出高度仿真模型。以 2025 年上半年为例,全球发生的 Deepfake 相关欺诈事件同比增长了两倍以上。其中,面部替换攻击(face swap attack) 和 语音克隆欺诈(voice cloning fraud) 成为增长最快的两类攻击。他们并非“闯入者”,而是“伪装成你的人”。

02.企业面临的新风险

数字化转型让企业的“边界”彻底被重塑。过去,安全防线围绕网络与设备构建。如今,随着远程办公、移动接入、云服务与第三方协作的普及,“身份”成为新的安全边界。谁可以访问系统?谁拥有关键权限?谁在利用合法身份做非法的事?这些问题不再只是安全部门的技术难题,而成为企业整体运营的生命线。

凭证滥用

攻击者拿到一组真实的用户名和密码后,不再只是一次性登录验证;他们会用 AI 脚本模拟用户的整个行为轨迹,使“被盗账号”看起来像是账户主人本人在操作。攻击者掌握了某名员工的登录凭证,然后使用脚本在深夜模拟该用户的键盘节奏、鼠标移动轨迹、常用打开的页面顺序,甚至伪造相同型号设备的指纹信息和相似的 IP 地理位置。安全系统看到的是 正确的用户名 + 正确的设备指纹 + 合理的地理位置 + 看似合法的操作路径,因此不会触发告警。

身份冒用

在远程办公、视频会议、线上面试、线上审核等高频数字场景中,攻击者开始利用 Deepfake 技术对人脸、语音甚至肢体动作进行高度仿真伪造。 一个“看似真实”的人脸视频、一通“熟悉声音”的语音通话,都可能成为精准攻击的入口。当屏幕另一端的“我”不再是真实的人,而是一段算法生成的“身份幻象”,传统基于人脸识别、语音验证的身份系统将完全失效。企业正在进入一个 “看得见也不代表可信” 的时代。

欺诈行为链

欺诈攻击正在从过去的单点突破,演变为贯穿整个身份生命周期的“链式欺诈”。攻击者利用 AI 技术,从伪造注册、虚假身份验证,到欺诈交易、权限滥用,构建出一个高度自动化、可扩展的欺诈闭环。AI 不仅能生成真实感极强的身份资料和行为轨迹,还能模拟正常用户的登录节奏、交易习惯,精准绕过传统风控检测。当企业仍以单次验证或静态规则来识别风险时,AI 早已让欺诈实现“批量复制与智能演进”。这些看似真实的账户与访问请求,正在不断侵蚀企业信任体系,使身份验证不再是安全的“入口”,而是攻击者最容易伪装的突破口。

03.Authing 构建智能身份安全体系

在 AI 驱动的身份攻击时代,Authing 以智能检测与动态防御为核心,打造出覆盖“检测—验证—响应—联动”的全链路反欺诈体系,帮助企业重建数字身份的安全信任。

身份威胁检测引擎

Authing 的身份威胁检测引擎基于 AI 行为建模与多维信号关联分析,能够在海量访问请求中即时识别潜在风险。系统会持续监测用户的登录模式、设备指纹、网络环境、地理位置与访问频率等关键行为特征,建立每个身份的“正常行为画像”。一旦出现与画像不符的异常,如非常规时段登录、设备指纹突变、跨区域同时访问等,检测引擎便会自动判定风险等级并触发响应机制。相比传统基于静态规则的检测方式,Authing 的模型能通过持续学习优化判断标准,动态适应新型攻击模式,包括凭证滥用、AI 模拟登录、共享账户使用、或被控制设备的访问行为。当系统识别出可疑活动时,会自动联动后续安全策略,如临时冻结会话、触发多因素认证、上报风险中心或通知管理员,从威胁出现的那一刻起实现“秒级感知与处置”。

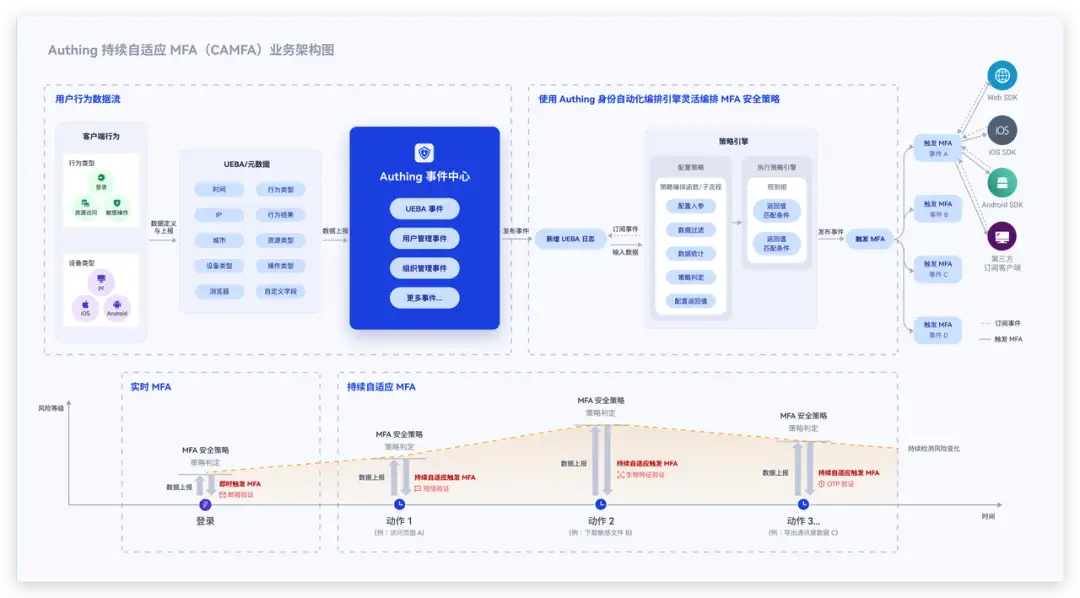

持续自适应多因素认证

不同于传统静态 MFA,「持续自适应多因素认证」 不再局限于登录瞬间的静态验证,而是通过持续的风险分析和动态决策,让身份验证从“固定流程”演变为“智能判断”。当访问被判定为低风险时,系统自动放行,无需额外验证,保证流畅的使用体验;而当检测到异常模式(如非常规地区登录、设备指纹突变或高敏感操作请求)时,系统会即时叠加验证步骤,例如生物识别、临时动态口令、FIDO2 安全密钥验证或移动端确认等,确保安全防护在真正需要的时刻生效。

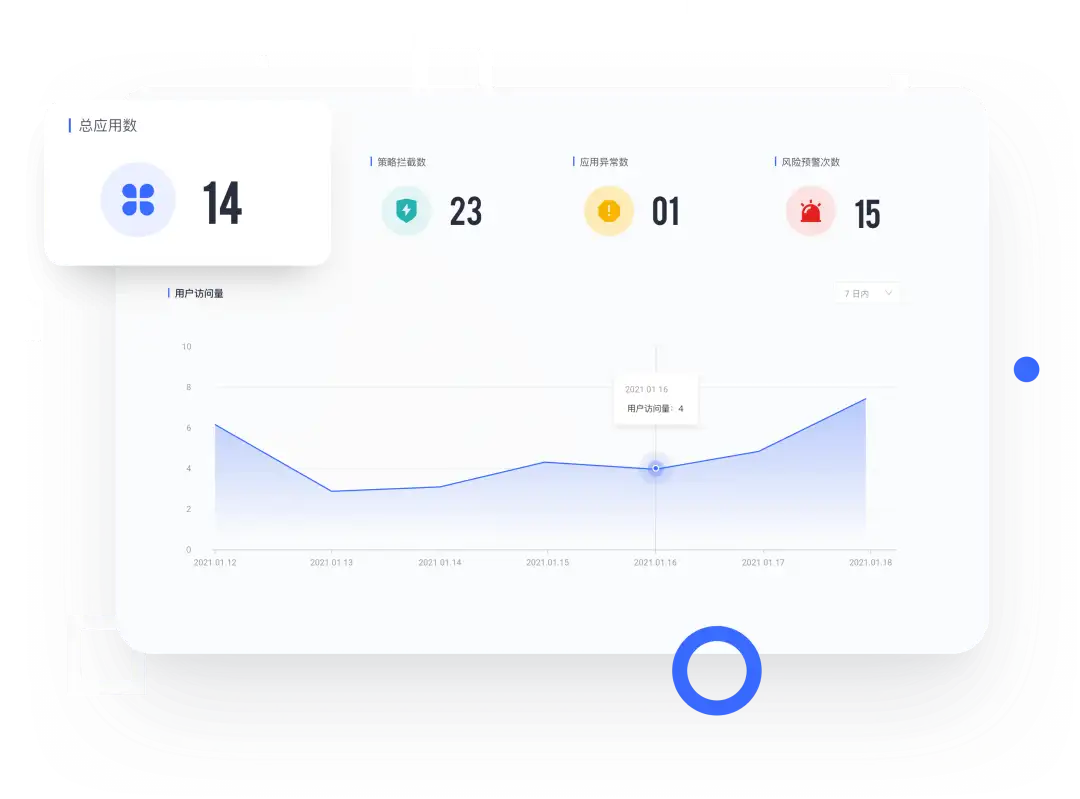

统一身份风险中心

Authing 统一身份风险中心是企业身份安全的“中枢神经系统”。它将来自不同系统、应用与终端的风险数据集中整合,形成一个全局、实时的安全监控面板。无论是凭证滥用、异常登录、权限越权,还是可疑设备接入,所有身份相关的风险事件都能在这里被即时捕获与呈现。团队可以通过可视化界面清晰地追踪事件源头、访问路径和影响范围,直观地了解风险传播链路与潜在受影响用户。Authing 帮助企业从“被动响应”转变为“主动防御”,让身份安全不仅可见,更可控,实现持续的身份风险治理与信任闭环。

当 AI 能生成无限个“我”,身份的真实性成为数字世界中最脆弱的环节。Deepfake、凭证滥用、身份冒用正让企业的信任体系面临前所未有的挑战。安全不再只是防火墙的边界,而是从“谁在访问”开始的核心命题。Authing 以智能身份安全体系为核心,帮助企业在混乱的信息环境中重新确立信任秩序。它让每一次访问都可验证、每一个身份都可追踪、每一处风险都可响应。让企业在数字世界中,重新拥有对“身份”的确定与掌控。